- Informations Générales

- Création et gestion du compte

- Informations techniques

- Configuration Réseaux filaire et Wifi

- Configuration du Mail et serveur de listes de diffusion

- Configuration des imprimantes

- Création page Perso/accès Malherbe

- Accès a votre espace de stockage

- Sauvegarde de ses documents

- Accès aux applications Mapl/Matlab

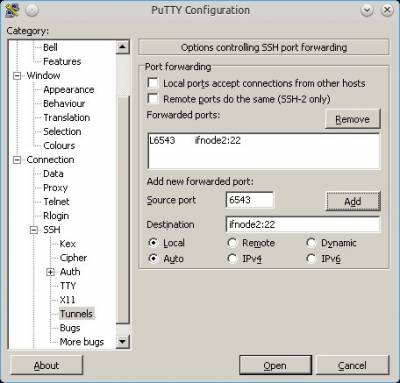

- Accès aux ressources du labo depuis l’extérieur

- Utiliser notre serveur de visioconférence, Jitsi

- Réserver une salle avec GLPI

- Accès serveur Windows

- Lancer un système par le réseau sur son poste

- Espace de travail collaboratif

- Astuces et documentations Diverses

- Utilisation du site des missions